Расшифровка osb: ОСБ (OSB) плита — расшифровка аббревиатуры | Характеристики OSB плит — размеры, вес, длина и толщина | Укладка, монтаж ОСБ

Содержание

Классификация ОСП (OSB, ОСБ) плит. ОСП-3 (OSB-3) плита характеристики

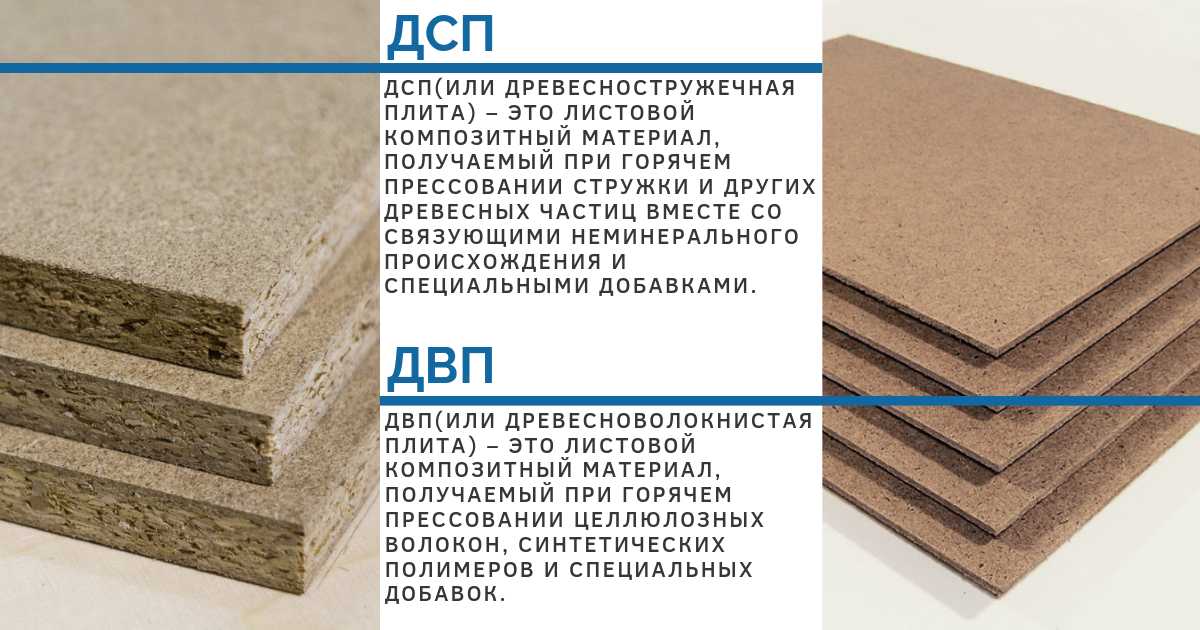

Определение

КАЛЕВАЛА — ЭкоДом плиты, несущие нагрузку, для использования во ВЛАЖНЫХ УСЛОВИЯХ, класса эмиссии Е0,5, изготавливаемые с использованием связующих, НЕ СОДЕРЖАЩИХ ФОРМАЛЬДЕГИД | КАЛЕВАЛА — ГОСТ плиты, несущие нагрузку, для использования во ВЛАЖНЫХ УСЛОВИЯХ, класса эмиссии Е1, изготавливаемые с использованием безопасных связующих | КАЛЕВАЛА — Формат плиты, несущие нагрузку, для использования в СУХИХ УСЛОВИЯХ, класса эмиссии Е1, изготавливаемые с использованием безопасных связующих |

Классификация ОСП Калевала по содержанию формальдегида

Класс эмиссии формальдегида | Содержание формальдегида, установленное перфораторным методом определения, мг/100г абсолютно сухой плиты* | Выделение формальдегида, установленное методом определения в климатической камере, мг/м³ воздуха |

Е0,5 (ЭкоДом) | До 4,0 включ. | До 0,08 |

Е1 (ГОСТ, Формат) | Св.4,0 до 8,0 включ . | Св. 0,08 до 0,124 |

* Содержание формальдегида действительно для влажности плит W=6,5%. Для плит с другой влажностью (в диапазоне влажности от 3% до 10%) указанное в таблице содержание формальдегида необходимо умножить на коэффициент F, который вычисляют по формуле F= — 0,133W+1.86, где W – фактическая влажность плиты. | ||

Классификация по областям применения

Марки плит ОСП | ОБЛАСТИ ПРИМЕНЕНИЯ |

КАЛЕВАЛА — ЭкоДом | внутренняя отделка, конструкции жилых и общественных зданий, производство упаковки, производство мебели, изделия и конструкции, эксплуатируемые ВНУТРИ ЖИЛЫХ ПОМЕЩЕНИЙ

|

КАЛЕВАЛА – ГОСТ КАЛЕВАЛА – Формат | конструкции жилых и общественных зданий, для производства упаковки, мебели, изделий и конструкций, эксплуатируемых внутри жилых помещений. ПЛИТЫ НЕ ДОЛЖНЫ ИМЕТЬ НЕПОСРЕДСТВЕННОГО КОНТАКТА С ВОЗДУШНОЙ СРЕДОЙ ПОМЕЩЕНИЙ (Т.Е. ПОДЛЕЖАТ ОТДЕЛКЕ ДРУГИМИ СТРОИТЕЛЬНЫМИ МАТЕРИАЛАМИ).

|

Плиты, несущие нагрузку, для использования во

ВЛАЖНЫХ УСЛОВИЯХ КАЛЕВАЛА – ЭКОДОМ, КАЛЕВАЛА – ГОСТ по физико-механическим показателям отвечают нормам:

Наименование показателя | Норма для плит номинальной толщины, мм | ||||

6 -10 | 11-17 | 18-25 | 26-31 | 32-40 | |

Предел прочности при изгибе по главной оси плиты, МПа, не менее | 22 | 20 | 18 | 16 | 14 |

Предел прочности при изгибе по второстепенной оси плиты, МПа, не менее | 11 | 10 | 9 | 8 | 7 |

Модуль упругости при изгибе по главной оси плиты, МПа, не менее | 3500 | 3500 | 3500 | 3500 | 3500 |

Модуль упругости при изгибе по второстепенной оси плиты, МПа, не менее | 1400 | 1400 | 1400 | 1400 | 1400 |

Предел прочности при растяжении перпендикулярно к пласти плиты, МПа, не менее | 0,34 | 0,32 | 0,30 | 0,29 | 0,26 |

Разбухание по толщине за 24 ч, не более | 15 | 15 | 15 | 15 | 15 |

Плиты, несущие нагрузку, для использования в

СУХИХ УСЛОВИЯХ КАЛЕВАЛА – Формат по физико-механическим показателям должны отвечать нормам:

Наименование показателя | Норма для плит номинальной толщины, мм | ||||

6 -10 | 11-17 | 18-25 | 26-31 | 32-40 | |

Предел прочности при изгибе по главной оси плиты, МПа, не менее | 22 | 20 | 18 | 16 | 14 |

Предел прочности при изгибе по второстепенной оси плиты, МПа, не менее | 11 | 10 | 9 | 8 | 7 |

Модуль упругости при изгибе по главной оси плиты, МПа, не менее | 3500 | 3500 | 3500 | 3500 | 3500 |

Модуль упругости при изгибе по второстепенной оси плиты, МПа, не менее | 1400 | 1400 | 1400 | 1400 | 1400 |

Предел прочности при растяжении перпендикулярно к пласти плиты, МПа, не менее | 0,34 | 0,32 | 0,30 | 0,29 | 0,26 |

Разбухание по толщине за 24 ч, не более | 20 | 20 | 20 | 20 | 20 |

Номинальные размеры плит КАЛЕВАЛА – ЭКОДОМ, КАЛЕВАЛА – ГОСТ, КАЛЕВАЛА –Формат и их отклонения

Параметр | Значение | Предельное отклонение, мм |

Толщина | От 6,0 до 40,0 с градацией в 1,0 | ± 0,8* |

Длина | 1250, 2440, 2500, 2650, 2800, 3000, 5000 | ± 3,0 |

Ширина | 625, 675, 1220, 1250 | ± 3,0 |

*Как в пределах одной плиты, так и в партии плит. П р и м е ч а н и я : 1. Длиной считается сторона, совпадающая по направлению с главной осью плиты, а шириной — совпадающая по направлению с второстепенной осью плиты. 2. По согласованию с потребителем допускается выпускать плиты размеров по длине и ширине, не установленных в настоящей таблице.

| ||

Используемое сырье для производства ОСП

КАЛЕВАЛА – ЭкоДом | КАЛЕВАЛА – ГОСТ, КАЛЕВАЛА – Формат |

|

|

Плиты, несущие нагрузку, для использования во

ВЛАЖНЫХ УСЛОВИЯХ КАЛЕВАЛА-ЭКОДОМ, КАЛЕВАЛА-ГОСТ подлежат проверке на влагостойкость, которая должна быть установлена методом испытания кипячением.

Оценка влагостойкости плит методом испытания кипячением определяется показателем предела прочности при растяжении перпендикулярно к пласти плиты после испытания, отвечают нормам:

Показатель оценки влагостойкости плит | Норма для плит номинальной толщины, мм | ||||

От 6 до 10 включ. | От 11 до 17 включ. | От 18 до 25 включ. | От 26 до 31 включ. | От 32 до 40 включ. | |

Предел прочности при растяжении перпендикулярно к пласти плиты после испытания, МПа, не менее, (Тн) | 0,15 | 0,13 | 0,12 | 0,06 | 0,05 |

Нормы ограничения дефектов на поверхности плит

Наименование дефекта | Норма ограничения дефектов |

Сколы кромок и выкрашивание углов по ГОСТ 27935 | Допускаются единичные, глубиной по пласти 5мм и менее, протяженностью по кромке не более 15мм |

Посторонние включения по ГОСТ 27935, расслоения по ГОСТ 27935, пузыри | Не допускаются |

Включения коры и стружки различной цветности на пласти плиты | Не нормируются |

Новости

- ДОК «Калевала» стал победителем в экологическом рейтинге «Гуд Вуд® 2018»

23 Ноября 2018 - Петрозаводску — 100 тысяч деревьев!

17 Октября 2018 - Дмитрий Медведев посетил ДОК «Калевала»

23 Июля 2018 - ДОК «Калевала» исполнилось пять лет!

25 Июня 2018 - Участие в форуме «ЛПК 360°»

20 Декабря 2017

Все материалы пресс-службы ДОК «Калевала»

ОСБ 3х120-35 | Расшифровка, технические характеристики, описание

Кабели предназначены для передачи и распределения электрической энергии в стационарных установках в электрических сетях на напряжение до 35 кВ частотой 50 Гц.

Кабели предназначены для эксплуатации в макроклиматических районах с умеренным, холодным и тропическим климатом. Кабели предназначены для прокладки в земле (траншеях) с низкой коррозионной активностью на трассах с наличием или отсутствием блуждающих токов и в земле (траншеях) со средней коррозионной активностью на трассах с отсутствием блуждающих токов, если в процессе эксплуатации не подвергаются растягивающим усилиям.

Срок службы кабеля ОСБ 3х120-35 — не менее 30 лет.

Расшифровка кабеля ОСБ 3х120-35:

О — Оболочка

С — Свинцовая (кабели имеют конструкцию с отдельной свинцовой оболочкой по каждой изолированной жиле)

Б — Броня из двух стальных лент

3 — количество жил

120 — сечение жилы

35 — номинальное напряжение

Элементы конструкции кабеля ОСБ 3х120-35:

1. Медная токопроводящая жила:

— многопроволочная сечением 25-400 кв.мм;

2. Экран из электропроводящей бумаги;

3. Фазная бумажная изоляция, пропитанная вязким или нестекающим изоляционным пропиточным составом,

цифровая маркировка жил: 1, 2, 3;

4. Экран из электропроводящей бумаги;

Экран из электропроводящей бумаги;

5. Свинцовая оболочка;

6. Защитный слой из крепированой бумаги и полиэтилентерефталатной пленки;

7. Заполнение из кабельной пряжи;

8. Подушка из кабельной пряжи;

9. Броня из стальных лент;

10. Наружный покров из волокнистых материалов.

Наличие на складе: оСБ 3х120-35

Для уточнения наличия позвоните или оставьте заявку на сайте:

ОСБ 3х120-35

Цена за метр: оСБ 3х120-35

Стоимость рассчитывается индивидуально (зависит от объема заказа, текущих акций, региона доставки),

для уточнения точной цены необходимо оставить заявку.

Вопрос — ответ

Почему я звоню в Тюмень, а попадаю в Пермь?

Дело в том, колл-центр и центральный офис по обработке заказов находится в городе Пермь (Центральная Россия), а получить продукцию вы можете во всех городах указанных на сайте в контактах компании.

Возможны ли скидки на Вашу продукцию при большом объеме закупа?

Конечно. В компании работает система лояльности и Вам будет предоставлена индивидуальная скидка в зависимости от суммы заказа.

Отгружаете ли вы продукцию с отсрочкой платежа?

Да, если Ваша компания пройдет проверку службы безопасности, то возможен такой вариант.

Вы доставляете продукцию в отдаленные географические точки?

Да, мы доставляем продукцию по всей территории России, СНГ и ЕАЭС любыми видами транспорта.

В какой срок можно получить продукцию с момента оплаты?

Подготовка продукции к отгрузке может занимать от 3х часов до 3 дней, в зависимости от количества, погодных условий и других факторов.

В какой таре вы отгружаете кабельную продукцию?

Кабель маленьких сечений в бухтах от 100 до 200 метров, крупных — на соответствующих кабельных барабанах.

Можно купить в розницу и какой минимальный объем?

Да, при сумме заказа от 50 000.

Не нашли ответа на интересующий вопрос? Наши менеджеры с радостью помогут вам!

Задать вопрос

Купить силовой кабель ОСБ 3х120-35 оптом или в розницу вы можете,

оставив

заявку на сайте или позвонив по телефону. Заказы принимаются через сайт круглосуточно, обработка заказов

производится по будням с 9-00 до 18-00.

Затрудняетесь в выборе? Менеджеры нашей компании

профессионально ответят на все интересующие Вас вопросы, помогут подобрать товар, максимально

удовлетворяющий вашим требованиям, и подберут оптимальный вариант

доставки в Пермь.

Способы оплаты:

Условия и порядок оплаты индивидуальны. Работаем как

по предоплате, так и с отсрочкой платежа. Только безналичный расчет. Подробнее в разделе

Только безналичный расчет. Подробнее в разделе

Оплата.

Способы доставки:

Любым видом транспорта в любую точку РФ и стран СНГ транспортными компаниями, подробнее в разделе

Доставка. Уточнить о вариантах доставки в ваш регион вы можете по

бесплатному телефону 8-800-301-32-25 или заказав обратный звонок.

Как сделать заказ

Что думают о нас клиенты

«В ходе совместной работы организация проявила себя как высокопрофессиональная организация,

с наличием высококвалифицированных специалистов, оперативно и качественно решающая

поставленные задачи»

Директор ООО «Рускаб» Власов В. Н.

«Вся заказываемая кабельная продукция поставляется вовремя, с требуемой документацией. Хотим

отметить грамотную логистику компании, большой ассортимент продукции, а также

профессиональные консультации менеджеров. »

»

Начальник отдела маркетинга, логистики и стройиндустрии ЗАО «Электрощит» Хамматова Н.М.

«В ходе работы своевременно решались все возникающие проблемные вопросы. На протяжении всей

работы менеджер компании проводил консультации, выдавал рекомендации по тщательному подбору

продукции, принимая во внимание пожелания и требования заказчика»

Директор ООО «Промтекс» Бакиев Р.Ш.

Зашифрованные пароли учетной записи службы OSB — Capgemini Schweiz

Учетная запись службы Oracle Service Bus (OSB) — это объект-контейнер, который может содержать имя пользователя и пароль. Эти учетные данные могут использоваться объектом OSB BusinessService для выполнения, например, базовой проверки подлинности HTTP. В моем текущем проекте мы используем полностью автоматизированный процесс развертывания на основе сценариев ANT. Никаких действий, выполняемых вручную, не требуется, что позволяет избежать ошибок, связанных с человеческим фактором. В исходном коде OSB пароль в строке учетная запись службы хранится в виде открытого текста. Таким образом, пароли попадают в репозиторий исходного кода (например, subversion), что является плохой практикой. Чтобы решить эту проблему, мы можем либо ввести ручной шаг во время развертывания, либо использовать зашифрованные пароли.

Никаких действий, выполняемых вручную, не требуется, что позволяет избежать ошибок, связанных с человеческим фактором. В исходном коде OSB пароль в строке учетная запись службы хранится в виде открытого текста. Таким образом, пароли попадают в репозиторий исходного кода (например, subversion), что является плохой практикой. Чтобы решить эту проблему, мы можем либо ввести ручной шаг во время развертывания, либо использовать зашифрованные пароли.

Зашифрованные пароли Weblogic.

В каталоге домена Weblogic все пароли хранятся в зашифрованном виде. Зашифрованные пароли Weblogic напрямую поддерживаются служебной учетной записью OSB . Шифрование зависит от домена, поскольку Weblogic использует файл соли домена (<DOMAIN_HOME>securitySerializedSystemIni.dat). Чтобы зашифровать открытый текстовый пароль, можно использовать утилиту шифрования Weblogic:

java -Dweblogic.RootDirectory=C:mydomain

-cp C:mwwlserver_10.3serverlibweblogic. jar weblogic.security.Encrypt mycleartextpassword

jar weblogic.security.Encrypt mycleartextpassword

В Weblogic 11g используется алгоритм Advanced Encryption Standard, и результирующий зашифрованный пароль будет начинаться с: { AES}

Обратите внимание, что зашифрованный пароль можно расшифровать, если доступен файл соли домена. Однако мы считаем допустимым хранение зашифрованных паролей в subversion, поскольку доступ к файлу соли домена ограничен на уровне файловой системы.

Однако на этапе сборки/экспорта возникает одна проблема: хотя ручной экспорт JAR-файла конфигурации из Eclipse работает нормально, экспорт по сценарию на основе ANT не может обрабатывать зашифрованные пароли и дает сбой. Мы обходим эту проблему следующим образом: во время определения учетной записи службы OSB мы используем зашифрованный пароль с префиксом символа, например, «@». Поскольку результирующий пароль не начинается с {AES}, экспорт по сценарию рассматривает его как пароль в открытом виде, и сборка/экспорт завершаются успешно. После того, как экспорт по сценарию создал JAR конфигурации, мы используем ANT для выполнения шага постобработки: удаляем символ «@» из сервисный аккаунт исходный код.

После того, как экспорт по сценарию создал JAR конфигурации, мы используем ANT для выполнения шага постобработки: удаляем символ «@» из сервисный аккаунт исходный код.

В предыдущем блоге я обсуждал аналогичную постобработку ANT для включения информации о подрывной деятельности в JAR конфигурации. Комбинированный сценарий ANT показан здесь:

<target name=»postProcessArchive»>

<echo message=»>>> update ${configurationJAR}» />

<delete dir=»${dir.tmp} />

<mkdir dir=»${dir.tmp}» />

<unzip src=»${configurationJAR}» dest=»${dir.tmp}» />

<!– 1. вставьте версию POM ->

<replace file=»${dir.tmp}/${osb.project.name}/_projectdata.LocationData»>

<replacefilter token=»proj: description/”

value=»proj:description>${POM.version}</proj:description» />

</replace>

<!– 2. обрабатывать зашифрованный пароль в сервисных аккаунтах —>

< заменить dir=»${dir.tmp}» value=»{AES}»>

<include name=»**/*. ServiceAccount»/>

ServiceAccount»/>

<replacetoken>@{AES}</replacetoken>

</replace>

<delete file=»${configurationJAR}» />

<zip destfile=»${configurationJAR}»>

< ;fileset dir=”${dir.tmp}”>

<include name=”**” />

</fileset>

</zip>

</target>

Заключение

Использование При таком подходе у нас есть полностью автоматизированный процесс сборки/экспорта и развертывания, который также является безопасным. Мы также попробовали этот подход с OSB 9.0003 поставщиков служебных ключей , который также содержит пароль. К сожалению, поставщики служебных ключей OSB не поддерживают зашифрованные пароли.

Добро пожаловать в онлайн-коллегию адвокатов штата Орегон

Прежде чем вы сможете защитить свои данные, вам нужно знать, где они находятся. Это кажется довольно очевидным, но многие юристы не знают обо всех местах, где находятся их данные. Мы понимаем, что нам необходимо защищать данные на дисках наших настольных компьютеров, ноутбуков и серверов. Мы знаем, что конфиденциальные данные могут быть на внешних носителях, таких как жесткие диски USB и флэш-накопители. Однако многие адвокаты забывают о данных, хранящихся в системах голосовой почты и их смартфонах. Данные на резервных носителях также должны быть защищены. Итак, давайте погрузимся и перейдем к основам надежной защиты ваших данных.

Мы знаем, что конфиденциальные данные могут быть на внешних носителях, таких как жесткие диски USB и флэш-накопители. Однако многие адвокаты забывают о данных, хранящихся в системах голосовой почты и их смартфонах. Данные на резервных носителях также должны быть защищены. Итак, давайте погрузимся и перейдем к основам надежной защиты ваших данных.

Шифрование — ваш друг

Юристы обычно съеживаются, когда слышат слово «шифрование». Для большинства юристов шифрование — темное искусство, полное математического жаргона и непостижимое для обычного человека.

человек.

Когда в Южной Каролине произошла серьезная утечка данных налогоплательщиков, что сказала губернатор Никки Хэлли? «Многие банки не шифруют. Это очень сложно. Это очень обременительно. С этим связано много цифр». Если оставить в стороне смехотворное мнение о том, что многие банки не шифруют данные, остальная часть ее цитаты согласуется с тем, что мы слышим от юристов. То, что мы слышим, всегда означает одно и то же: шифрование сложно.

Итак, давайте сделаем это веселее с помощью некоторых вещей, которые вы можете

относится к.

Шифрование предназначено для защиты данных от посторонних глаз. Хранит секреты в тайне. Подумайте о своем детстве. Вы играли с невидимыми чернилами? Вы смотрели почтовый ящик на предмет волшебного кольца декодера? Возможно, вы говорили на поросячьей латыни с братом или сестрой, поэтому ваши родители не знали, что вы замышляете.

Вы видели секреты, спрятанные в кино — помните шифровальщиков навахо времен Второй мировой войны в «Говорящих с ветром»? Криптография была показана во многих фильмах, в том числе в фильмах «Сокровище нации», «Кроссовки» и, пожалуй, самый известный фильм «Код да Винчи».

Проще говоря, криптография — это наука о секретных коммуникациях. Он включает в себя передачу и хранение данных в форме, которую может прочитать только предполагаемый получатель. Шифрование является одной из форм криптографии.

Шифрование — это преобразование данных в форму, называемую зашифрованным текстом (или кодом), которую не могут легко понять посторонние лица. Расшифровка — это процесс преобразования зашифрованных данных обратно в исходную форму (обычный текст), чтобы их можно было понять.

Расшифровка — это процесс преобразования зашифрованных данных обратно в исходную форму (обычный текст), чтобы их можно было понять.

Цель шифрования (подумайте, сколько форм шифрования было взломано) состоит в том, чтобы сделать получение информации слишком трудоемким или трудоемким, чтобы оно того стоило. Не существует идеального шифрования, которое невозможно взломать. Раньше люди вырезали сообщения на дереве или камне, и у получателя был «ключ», чтобы знать, как их перевести. Сегодня криптография гораздо более продвинута и встречается в потоках двоичного кода, которые проходят по проводным сетям, беспроводным сетям и каналам связи через Интернет.

В конце концов, шифрование данных обеспечит их безопасность. Поскольку это наша конечная цель, давайте рассмотрим некоторые способы шифрования данных как в состоянии покоя, так и в пути.

Электронная связь

Сегодня наиболее распространенным методом электронного общения является электронная почта. Кто-то может возразить, что текстовые сообщения — это метод номер один, и это может быть верно для молодого поколения, но предприятия в основном общаются с помощью какой-то службы электронной почты. Проблема, которую нам нужно решить, заключается в том, являются ли наши электронные коммуникации безопасными (или должны быть безопасными) и как безопасно общаться, если это необходимо.

Проблема, которую нам нужно решить, заключается в том, являются ли наши электронные коммуникации безопасными (или должны быть безопасными) и как безопасно общаться, если это необходимо.

• Gmail

Многие адвокаты используют в своей практике службу электронной почты Google. В настоящее время Google находится в процессе модификации всех своих сервисов, чтобы обеспечить шифрование по умолчанию. В документах, раскрытых Эдвардом Сноуденом, сообщается, что АНБ прослушивало подводный оптоволоконный кабель, соединяющий два центра обработки данных Google. Данные, передаваемые по оптоволокну, были в открытом виде и перехватывались АНБ. С тех пор Google форсированным маршем продвигается к шифрованию всех сообщений и услуг, которые он предоставляет.

Возможно, вы заметили, что Google теперь шифрует результаты поиска. Просто выполните обычный поиск в Google. Обратите внимание, что URL-адрес автоматически переключается на https:// , а возвращаемые результаты зашифрованы. Google делает это для защиты конфиденциальности возвращаемой информации. Помимо результатов поиска, Google принудительно подключает https:// к Gmail. Это зашифрует связь между вашим компьютером и серверами Google. Кроме того, по умолчанию Google использует TLS (безопасность транспортного уровня), который является преемником SSL, для связи между серверами.

Google делает это для защиты конфиденциальности возвращаемой информации. Помимо результатов поиска, Google принудительно подключает https:// к Gmail. Это зашифрует связь между вашим компьютером и серверами Google. Кроме того, по умолчанию Google использует TLS (безопасность транспортного уровня), который является преемником SSL, для связи между серверами.

В июне Google анонсировала новый инструмент под названием End-to-End. Это расширение для браузера Chrome, которое будет хранить данные в зашифрованном виде до тех пор, пока получатель не расшифрует их. Код доступен для технически подкованных и использует OpenPGP. Как только расширение Chrome будет протестировано и готово к использованию, Google сделает его доступным в Интернет-магазине Chrome.

• Microsoft Exchange Server

По умолчанию Exchange настроен на автоматическую попытку связи с другими серверами с помощью TLS. Это означает, что обмен данными между серверами осуществляется в зашифрованном состоянии. Вы также можете настроить Exchange так, чтобы связь между двумя доменами шифровалась с помощью TLS. Если между двумя доменами не существует одного и того же уровня шифрования, сообщения возвращаются и создается отчет о недоставке (NDR). Очевидно, что это будет очень безопасная конфигурация, и ее можно будет обсудить между фирмой и конкретными клиентами. Однако реализацию таких конфигураций лучше доверить техническим специалистам. Мы уверены, что не увидим адвокатов, пытающихся сделать это самостоятельно.

Вы также можете настроить Exchange так, чтобы связь между двумя доменами шифровалась с помощью TLS. Если между двумя доменами не существует одного и того же уровня шифрования, сообщения возвращаются и создается отчет о недоставке (NDR). Очевидно, что это будет очень безопасная конфигурация, и ее можно будет обсудить между фирмой и конкретными клиентами. Однако реализацию таких конфигураций лучше доверить техническим специалистам. Мы уверены, что не увидим адвокатов, пытающихся сделать это самостоятельно.

Exchange также можно настроить на требование шифрования TLS для клиентов. Это означает, что любое программное обеспечение (например, Outlook) должно использовать TLS для доступа к почтовому ящику. Опять же, ваш ИТ. человек, вероятно, лучше подготовлен для настройки требований TLS для клиентов.

• Шифрование электронной почты

Эта тема может показаться сложной и запутанной для большинства юристов. До сих пор мы обсуждали способы шифрования трафика от Outlook к серверу Exchange и связи между серверами. Но что, если вам нужно зашифровать только одно сообщение? Поток данных такой же, как если бы вы шифровали файл. Вместо этого «файл» представляет собой сообщение электронной почты.

Но что, если вам нужно зашифровать только одно сообщение? Поток данных такой же, как если бы вы шифровали файл. Вместо этого «файл» представляет собой сообщение электронной почты.

Настройка вашего почтового клиента для отправки зашифрованных сообщений выходит за рамки этой статьи, но есть гораздо более простые и менее сложные способы отправки зашифрованных сообщений. Очень экономичным решением, которое стоит рассмотреть, являются услуги шифрования электронной почты Zix Corp. ZixCorp — единственный поставщик услуг шифрования электронной почты, имеющий сертификацию SOC3/SysTrust, аккредитацию SOC2 и сертификацию PCI Level 1, DSS V2.0. Служба шифрования проста в установке и очень проста в использовании.

Большинство адвокатов подпишутся на услуги ZixCorp через торговых посредников. Реселлер настроит поток почты таким образом, чтобы входящие и исходящие сообщения направлялись через серверы ZixCorp. Это похоже на многие спамовые и антивирусные службы. Пользователь устанавливает надстройку Outlook, которая обеспечивает шифрование одним нажатием кнопки. Составьте свое сообщение и просто нажмите кнопку, чтобы зашифровать. Затем сообщение отправляется на серверы ZixCorp. Если у получателя есть доступное безопасное соединение, такое как описанное выше TLS с сервером Exchange, сообщение доставляется в его папку «Входящие» и автоматически расшифровывается, когда он открывает его в Outlook. Если безопасное соединение недоступно, они получат ссылку на сообщение на серверах ZixCorp. Получатель должен будет создать идентификатор входа в систему или войти в свою учетную запись, если он уже создал ее. Затем они извлекают сообщение. Другими словами, пользователь, не являющийся пользователем ZixCorp, будет просматривать расшифрованные сообщения через веб-браузер после входа в систему. Это не может быть проще.

Составьте свое сообщение и просто нажмите кнопку, чтобы зашифровать. Затем сообщение отправляется на серверы ZixCorp. Если у получателя есть доступное безопасное соединение, такое как описанное выше TLS с сервером Exchange, сообщение доставляется в его папку «Входящие» и автоматически расшифровывается, когда он открывает его в Outlook. Если безопасное соединение недоступно, они получат ссылку на сообщение на серверах ZixCorp. Получатель должен будет создать идентификатор входа в систему или войти в свою учетную запись, если он уже создал ее. Затем они извлекают сообщение. Другими словами, пользователь, не являющийся пользователем ZixCorp, будет просматривать расшифрованные сообщения через веб-браузер после входа в систему. Это не может быть проще.

Сказать, что юристы, использующие Zixcorp, в восторге от простоты его использования, значит не сказать ничего. Нет необходимости знать математику шифрования. Все, что они делают, это нажимают кнопку «Зашифровать и отправить».

Беспроводная связь

Помимо защиты сообщений электронной почты, мы должны защищать передачу любых данных по беспроводной сети. Существует три метода шифрования сети Wi-Fi. Шифрование WEP (Wireless Equivalent Privacy) очень слабое и подвержено перехвату и взлому. В Интернете доступно множество бесплатных инструментов для взлома WEP-шифрования за считанные минуты. Сообщение: Не используйте шифрование WEP.

Существует три метода шифрования сети Wi-Fi. Шифрование WEP (Wireless Equivalent Privacy) очень слабое и подвержено перехвату и взлому. В Интернете доступно множество бесплатных инструментов для взлома WEP-шифрования за считанные минуты. Сообщение: Не используйте шифрование WEP.

Вторым методом беспроводного шифрования является WPA (защищенный доступ Wi-Fi). WPA также был взломан, хотя это занимает немного больше времени, чем взлом WEP. Сообщение снова: не используйте WPA. Единственный метод шифрования, который не был взломан, — это WPA2, который является более надежным шифрованием, чем WPA или WEP.

Для шифрования беспроводных сетей рекомендуется использовать только WPA2. Повышенная безопасность алгоритма шифрования обеспечивает конфиденциальность передаваемых данных. Обязательно проверьте все свои беспроводные устройства и убедитесь, что они настроены на шифрование WPA2. Если WPA2 недоступен для беспроводного устройства, приобретите новое устройство.

Настроить беспроводную точку доступа или беспроводной маршрутизатор для WPA2 очень просто. Получите доступ к интерфейсу настройки беспроводного маршрутизатора. Обычно это делается с помощью веб-браузера и ввода определенного IP-адреса. адрес в качестве URL-адреса. Перейдите в раздел, посвященный безопасности беспроводной сети. Вы должны увидеть выбор типа беспроводного шифрования. Как правило, выбор будет WEP, WPA или WPA2. Сделайте выбор для WPA2. Вам также потребуется ввести парольную фразу для доступа к беспроводной сети. Лучше всего сделать эту парольную фразу сложной и длинной, следуя тем же рекомендациям, что и пароль для входа. Вам нужно будет сообщить эту парольную фразу всем, кто авторизован для доступа к вашей беспроводной сети.

Получите доступ к интерфейсу настройки беспроводного маршрутизатора. Обычно это делается с помощью веб-браузера и ввода определенного IP-адреса. адрес в качестве URL-адреса. Перейдите в раздел, посвященный безопасности беспроводной сети. Вы должны увидеть выбор типа беспроводного шифрования. Как правило, выбор будет WEP, WPA или WPA2. Сделайте выбор для WPA2. Вам также потребуется ввести парольную фразу для доступа к беспроводной сети. Лучше всего сделать эту парольную фразу сложной и длинной, следуя тем же рекомендациям, что и пароль для входа. Вам нужно будет сообщить эту парольную фразу всем, кто авторизован для доступа к вашей беспроводной сети.

Если у вас дома есть беспроводная сеть, убедитесь, что она также защищена, особенно если вы работаете дома!

Смартфоны и планшеты

Свойства, которые делают смартфоны и планшеты отличным инструментом для повышения производительности, также делают их рискованными. Они мобильные, компактные, мощные, имеют большой объем памяти и множество способов подключения. Но они могут быть утеряны или украдены, взломаны, заражены вредоносными программами и их сообщения могут быть перехвачены — и все это раскрывает конфиденциальные данные. Как обсуждалось ранее, шифрование — это простое решение, обеспечивающее надежную защиту в случае потери или кражи. На современных смартфонах и планшетах шифрование, как правило, легко настроить и использовать.

Но они могут быть утеряны или украдены, взломаны, заражены вредоносными программами и их сообщения могут быть перехвачены — и все это раскрывает конфиденциальные данные. Как обсуждалось ранее, шифрование — это простое решение, обеспечивающее надежную защиту в случае потери или кражи. На современных смартфонах и планшетах шифрование, как правило, легко настроить и использовать.

Текущие модели iPhone, iPad, телефоны и планшеты Android, устройства BlackBerry и некоторые мобильные телефоны Windows имеют встроенное шифрование, которым легко пользоваться. Это либо автоматически (с паролем или PIN-кодом), либо просто требует включения шифрования.

Если вы являетесь пользователем iOS (iPhone, iPod Touch или iPad), все, что вам нужно сделать, это настроить PIN-код в качестве кода блокировки. Как только вы это сделаете, шифрование автоматически включится на устройстве. Мы настоятельно рекомендуем вам НЕ использовать 4-значный PIN-код по умолчанию для устройства iOS. Доступны инструменты (около 200–300 долларов США), специально разработанные для взлома четырехзначного PIN-кода в течение от нескольких минут до нескольких часов. Отключите простые коды доступа и используйте кодовую фразу или более длинный PIN-код для защиты вашего устройства iOS.

Отключите простые коды доступа и используйте кодовую фразу или более длинный PIN-код для защиты вашего устройства iOS.

Пользователям Android достаточно зайти в настройки и поставить галочку, чтобы зашифровать устройство и карту памяти расширения. Убедитесь, что ваше зарядное устройство подключено, так как процесс шифрования может занять некоторое время. Если вы все еще являетесь одним из тех стойких пользователей BlackBerry, вы можете включить шифрование, выбрав защиту контента или через настройки безопасности на BlackBerry Enterprise Server.

Облачные услуги

Кажется, все говорят об «облаке» и о том, какие новые возможности оно предоставляет юристам и юридическим фирмам. Все эти разговоры заставили нас задуматься о том, как мало обычный юрист знает об облачных сервисах. Многие юристы даже не могут описать, что такое «облако». Вы были бы поражены, узнав, сколько юристов считают, что «облако» каким-то образом зависит от погоды. Мы не можем их винить; определения «облака» можно найти повсюду. Наше внимание здесь сосредоточено на безопасности данных, хранящихся у поставщика облачных услуг, и данных, передаваемых между адвокатом или юридической фирмой и поставщиком облачных услуг.

Наше внимание здесь сосредоточено на безопасности данных, хранящихся у поставщика облачных услуг, и данных, передаваемых между адвокатом или юридической фирмой и поставщиком облачных услуг.

Как правило, услуги, предоставляемые в облаке, обеспечиваются технологией, которая физически не находится в вашем офисе. Другими словами, это удаленно и вне помещения. Вы, безусловно, можете владеть оборудованием и разместить его в центре обработки данных, где все будет под вашим контролем. Есть много других вариантов облачных вычислений. Вы можете приобрести вычислительное «пространство» на оборудовании, которым владеет или управляет кто-то другой. Вспомните веб-сервисы Amazon, где Amazon владеет оборудованием и сетью, а вы покупаете у них вычислительные мощности и хранилище. Наконец, вы можете приобрести доступ к приложению у поставщика, где он также предоставляет все оборудование, сеть, хранилище и прикладное программное обеспечение. Вспомните Google Docs, где вы можете создавать документы на оборудовании Google через подключение к Интернету.

Наверное, первое место, куда юристы обращаются за облачными сервисами, — это внешнее хранилище. Согласно отчету ABA Legal Technology Survey 2014, 56% респондентов сообщили об использовании онлайн-хранилищ для задач, связанных с законом. Стремительный рост использования iPad привел к тому, что толпы юристов обратились в Dropbox. Dropbox — это 800-килограммовая горилла облачного хранилища. Похоже, что разработчики программного обеспечения обеспечивают интеграцию с хранилищем Dropbox раньше любого другого облачного провайдера. Однако ситуация начинает меняться, и другие поставщики, такие как Box, OneDrive и Google Drive, отбирают часть доли рынка у Dropbox. Безопасность является серьезной проблемой для адвокатов, и поставщики облачных услуг, особенно поставщики хранилищ, подвергаются более тщательному контролю.

Помимо поставщиков хранилищ, очень популярны облачные приложения для управления делами. Управление документами также становится все более популярным, поскольку юристы ищут способы сократить свои расходы и повысить производительность.

Шифрование, контролируемое конечным пользователем, может использоваться для защиты конфиденциальности данных, поскольку ключ шифрования известен только создателю данных. Также важно убедиться, что данные передаются облачному провайдеру через безопасное зашифрованное соединение, такое как https:// и что облачный провайдер применяет надежное шифрование для данных в состоянии покоя. Наконец, ни одна система не является безопасной, если вы используете слабые учетные данные для входа. Вы должны использовать надежный пароль (сложности и длины) для аутентификации и включить двухфакторную аутентификацию, если она доступна.

Но какую службу облачного хранения следует использовать? Это вопрос, который нам задают довольно часто. Слишком часто мы слышим, что юридические фирмы и корпорации передают конфиденциальную информацию клиентов и даже доказательства через Dropbox. Это нехорошо, особенно если вы прочитали условия обслуживания (TOS) вместо того, чтобы постоянно нажимать Я принимаю и Я принимаю . Реальность такова, что у большинства поставщиков облачных хранилищ есть способ расшифровать ваши данные, хранящиеся на их серверах. Если вы прочтете TOS для OneDrive, Dropbox, iCloud, Box, Google Диска и т. д., вы увидите положение, в котором говорится, что облачный провайдер передаст данные правоохранительным органам или любому другому лицу, если они будут представлены с надлежащими судебными документами. Это означает, что они могут расшифровать данные в хранилище.

Реальность такова, что у большинства поставщиков облачных хранилищ есть способ расшифровать ваши данные, хранящиеся на их серверах. Если вы прочтете TOS для OneDrive, Dropbox, iCloud, Box, Google Диска и т. д., вы увидите положение, в котором говорится, что облачный провайдер передаст данные правоохранительным органам или любому другому лицу, если они будут представлены с надлежащими судебными документами. Это означает, что они могут расшифровать данные в хранилище.

Исключением и нашей рекомендацией является Дуб Паук. Spider Oak — это сервис с нулевым разглашением. Вы управляете ключами шифрования при создании своего идентификатора. и пароль. Spider Oak не может расшифровать данные, так как «нулевое знание» ключа шифрования. Для безопасного хранения ваших данных в любом облачном сервисе ключ шифрования должен контролировать пользователь, а НЕ поставщик. Если вы хотите, чтобы мир увидел ваши обнаженные селфи, используйте iCloud — в противном случае выберите службу безопасного хранения.

Существуют также «дополнительные» продукты, такие как BoxCryptor или Viivo, которые можно использовать для шифрования данных перед их отправкой поставщику хранилища. Эти продукты работают с использованием определяемого пользователем ключа шифрования, чтобы сначала зашифровать данные, а затем отправить их поставщику хранилища (Dropbox, One Drive и т. д.) в зашифрованном виде. Таким образом, пользователь контролирует ключ шифрования и по-прежнему получает преимущество от использования стороннего поставщика облачных хранилищ.

Защита документов

Защита отдельных документов — еще одна область, вызывающая озабоченность у юристов. Возможно, вам нужно сохранить конфиденциальный документ в Dropbox и вы не получили ни одну из ранее обсуждавшихся служб предварительного шифрования. Вы можете очень легко защитить документы и другие файлы. Простая блокировка файла паролем шифрует содержимое. Как и в случае с другими методами аутентификации, вам необходимо убедиться, что вы используете сложный пароль для защиты документа. Пароль должен быть длинным (14 символов и более), содержать буквы нижнего и верхнего регистра, цифры и, возможно, некоторые символы. Наличие слабого пароля позволяет довольно легко добиться взлома методом грубой силы.

Пароль должен быть длинным (14 символов и более), содержать буквы нижнего и верхнего регистра, цифры и, возможно, некоторые символы. Наличие слабого пароля позволяет довольно легко добиться взлома методом грубой силы.

Итак, какие файлы обычно защищены паролем? Установка открытого пароля на любой файл Microsoft Office (например, документ Word, электронную таблицу Excel, презентацию PowerPoint и т. д.) шифрует содержимое. Файлы Office 2010 шифруются с использованием шифрования AES-128, а файлы Office 2013 — с использованием шифрования AES-256. Возможно, повышенная надежность шифрования — хороший повод перейти на Office 2013, если вы еще этого не сделали. Помимо файлов Office, установка открытого пароля для файла Adobe Acrobat также шифрует файл. Вы также можете зашифровать файлы в архиве WinZip.

Шифрование отдельного файла — еще один способ отправки конфиденциальной информации по электронной почте. Поместите конфиденциальные данные в документ Word и установите открытый пароль. Документ будет зашифрован и может быть безопасно отправлен по электронной почте в виде вложения. Никакого специального программного обеспечения для шифрования электронной почты не требуется. Только не отправляйте открытый пароль в том же сообщении электронной почты. Поднимите трубку (какая новаторская мысль) и позвоните получателю, чтобы сообщить ему пароль.

Документ будет зашифрован и может быть безопасно отправлен по электронной почте в виде вложения. Никакого специального программного обеспечения для шифрования электронной почты не требуется. Только не отправляйте открытый пароль в том же сообщении электронной почты. Поднимите трубку (какая новаторская мысль) и позвоните получателю, чтобы сообщить ему пароль.

Сводка

Как видите, шифрование — ваш друг, и оно будет иметь большое значение для обеспечения безопасности ваших данных и их защиты от посторонних глаз. Не заблуждайтесь — все больше и больше клиентов и страховых компаний требуют, чтобы юридические фирмы использовали шифрование. Итак, весь этот вздор о том, что шифрование сложно? Те дни закончились. Использовать шифрование просто — и это этичный способ защитить ваши данные и данные ваших клиентов.

ОБ АВТОРЕ

Авторы являются президентом и вице-президентом Sensei Enterprises, фирмы, занимающейся юридическими технологиями, информационной безопасностью и цифровой криминалистикой, базирующейся в Фэрфаксе, штат Вирджиния.